A Fragilidade do Elástico de Senhas

Por décadas, a senha foi a primeira e única linha de defesa contra acessos não autorizados. No entanto, em uma era de ataques de phishing sofisticados, vazamentos de dados massivos e ferramentas de quebra de senha cada vez mais poderosas, essa única camada de proteção se tornou tão frágil quanto um elástico esticado ao máximo, pronto para romper.

O paradigma de “uma senha para cada serviço” é insustentável, e a confiança exclusiva em uma credencial única é um risco que nem indivíduos, nem empresas podem se dar ao luxo de correr. É nesse contexto que a Autenticação Multifator (MFA) surge como a solução definitiva, um pilar robusto que sustenta a segurança digital no presente e no futuro.

Mais do que uma tecnologia, a Autenticação Multifator é uma filosofia de segurança que reconhece a inevitabilidade de falhas e adiciona camadas de verificação para garantir que a pessoa acessando um sistema é realmente quem diz ser.

Este artigo detalha o que é a MFA, por que ela é indispensável e como ela está se tornando a nova norma para a proteção de dados em um mundo cada vez mais conectado.

Sumário do Conteúdo

O Que É Autenticação Multifator e Como Ela Funciona?

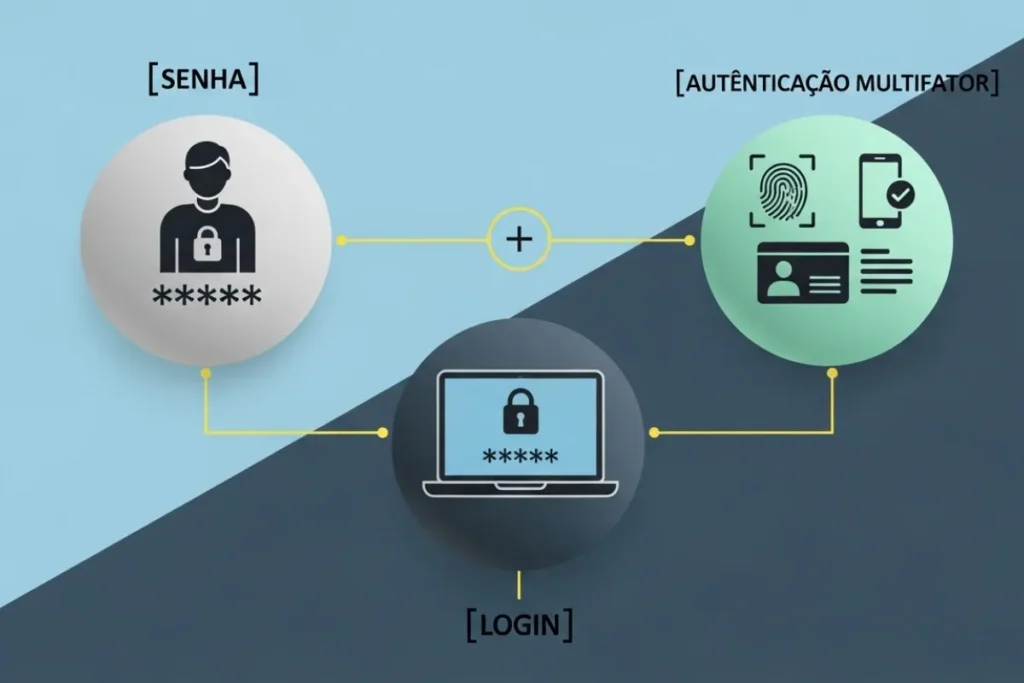

A Autenticação Multifator (MFA) é um método de segurança que exige que o usuário forneça duas ou mais credenciais de verificação para obter acesso a um recurso, como uma aplicação, uma conta online ou um sistema.

A sua força reside na combinação de diferentes “fatores” de autenticação, o que a torna exponencialmente mais segura do que a autenticação de fator único (uma senha).

Os três fatores de autenticação são:

- Algo que você sabe: Este é o fator mais comum, representado por senhas, PINs, ou respostas a perguntas de segurança. Ele é o primeiro passo na maioria dos processos de login e o mais vulnerável a ataques de engenharia social. A complexidade e a singularidade desta senha são cruciais, mas a dependência exclusiva dela é a principal falha de segurança.

- Algo que você tem: Este fator envolve um item físico que só o usuário possui. Exemplos incluem um smartphone que recebe um código por SMS ou uma notificação push, um token de hardware (como um RSA SecurID) ou um cartão de acesso. A posse física do dispositivo torna este fator difícil de ser comprometido por cibercriminosos que atuam remotamente.

- Algo que você é: Este é o fator biométrico, que se baseia em características físicas únicas do indivíduo. A verificação pode ser feita por meio de impressão digital, reconhecimento facial, leitura da íris ou até mesmo análise da voz. Este é frequentemente considerado o fator mais seguro, pois é quase impossível de ser roubado ou falsificado.

Para que a Autenticação Multifator seja eficaz, ela deve combinar pelo menos dois desses fatores. Por exemplo, um usuário pode inserir sua senha (algo que sabe) e, em seguida, aprovar o login por meio de uma notificação push em seu smartphone (algo que tem).

Mesmo que um cibercriminoso consiga roubar a senha, ele não terá o segundo fator, tornando o acesso praticamente impossível. A Autenticação Multifator é a medida de segurança mais eficaz contra 99,9% dos ataques que exploram credenciais.

Por Que a Senha Já Não é Suficiente? O Cenário das Ameaças Modernas

A fragilidade da senha, como a conhecemos, é um problema multifacetado, impulsionado pela natureza humana e pelas táticas avançadas dos cibercriminosos. A Autenticação Multifator se tornou indispensável porque as senhas são vulneráveis a uma série de ataques:

- Ataques de Força Bruta e Dicionário: Ferramentas automatizadas tentam milhões de combinações de senhas e palavras comuns por segundo. Senhas fracas, como “123456” ou “senha”, podem ser quebradas em segundos, especialmente com o poder computacional moderno.

- Ataques de Credential Stuffing: Após um vazamento de dados em uma empresa, os criminosos obtêm listas de e-mails e senhas. Eles então usam bots para testar essas credenciais em centenas de outros sites, explorando o hábito comum de reutilizar a mesma senha. A Autenticação Multifator frustra essa tática imediatamente, pois o atacante, mesmo com credenciais válidas, não conseguirá passar do segundo fator de autenticação.

- Phishing e Engenharia Social: Criminosos criam sites e e-mails falsos para induzir as vítimas a fornecerem suas credenciais de login. O phishing é uma das maiores ameaças e, embora a educação seja importante, a Autenticação Multifator serve como uma barreira final. Mesmo que o usuário caia no golpe e digite a senha, o acesso é barrado na segunda etapa, já que o criminoso não tem acesso ao dispositivo físico para aprovar a verificação. Ataques de phishing mais avançados tentam também roubar o token de segundo fator, mas geralmente são mais complexos e menos comuns.

- Malware e Keyloggers: Softwares maliciosos podem se infiltrar em dispositivos e registrar tudo o que o usuário digita, incluindo senhas. A Autenticação Multifator mitiga o risco, pois o criminoso ainda precisaria de acesso ao segundo fator para completar o login.

- Ataques de Troca de SIM (SIM Swapping): Este é um ataque direcionado a métodos de MFA baseados em SMS. O criminoso convence a operadora de telefonia a transferir o número da vítima para um novo chip sob seu controle, interceptando assim os códigos de verificação por SMS. Este é um dos principais motivos pelos quais métodos como aplicativos de autenticação são considerados mais seguros do que o SMS.

Os Diferentes Tipos de Autenticação Multifator em Detalhes

A implementação da Autenticação Multifator pode variar em complexidade e nível de segurança. A escolha do método depende da sensibilidade dos dados e da experiência do usuário desejada.

- SMS e E-mail: Um código temporário é enviado para o número de telefone ou e-mail do usuário. Embora seja amplamente utilizado e de fácil implementação, é considerado menos seguro devido a ataques de troca de SIM ou interceptação de mensagens. É uma opção, mas não a mais robusta.

- Aplicativos de Autenticação (TOTP): Aplicativos como o Google Authenticator ou Authy geram um código que muda a cada 30 ou 60 segundos. Esse método é mais seguro que o SMS, pois não depende da rede de telefonia e os códigos são gerados localmente no dispositivo. É a opção recomendada para a maioria das contas e uma forma de Autenticação Multifator que oferece um bom equilíbrio entre segurança e conveniência.

- Notificações Push: Uma notificação é enviada ao smartphone do usuário, que simplesmente clica em “Aprovar” ou “Negar” para confirmar o login. É um dos métodos mais convenientes e seguros, pois o usuário não precisa digitar nenhum código, apenas confirmar a sua identidade. A popularidade da Autenticação Multifator por notificação push cresce rapidamente devido à sua facilidade de uso.

- Tokens de Hardware: São pequenos dispositivos físicos que geram códigos de uso único ou que servem como chaves de segurança (como as chaves FIDO U2F). Embora sejam extremamente seguros, pois são à prova de phishing, podem ser menos práticos e mais caros, sendo frequentemente usados em ambientes corporativos de alta segurança e para proteger contas de alto valor. A segurança intransponível de um token físico é um dos fatores que fazem dele um método superior de Autenticação Multifator.

- Biometria: Utiliza as características únicas do usuário para a autenticação. Face ID, Touch ID e leitores de íris são exemplos. A biometria é conveniente e oferece um alto nível de segurança, tornando-se um fator de Autenticação Multifator cada vez mais comum em dispositivos móveis e computadores modernos. A tecnologia de “liveness detection” (detecção de vida) garante que a biometria não possa ser falsificada por uma foto ou máscara.

Aplicações e Benefícios da Autenticação Multifator

A adoção da Autenticação Multifator já é uma realidade em muitas áreas, e seus benefícios são claros:

- Proteção de Contas Pessoais: A maioria dos serviços online, de e-mail a redes sociais, oferece a opção de MFA. Ativar essa função é uma das melhores maneiras de proteger sua identidade digital contra roubo de contas.

- Segurança Corporativa: Em empresas, a MFA é essencial para proteger o acesso a VPNs, sistemas internos e dados confidenciais. A Autenticação Multifator é a principal defesa contra o roubo de credenciais que poderia levar a um ataque de ransomware ou a um vazamento de dados. A implementação de MFA em um ambiente corporativo reduz drasticamente o risco de violações de segurança.

- Setor Financeiro: Bancos e plataformas de investimento utilizam a Autenticação Multifator para verificar transações e proteger contas, oferecendo uma camada extra de segurança contra fraudes. Transações de alto valor geralmente exigem múltiplos fatores de autenticação, como uma senha e um token de hardware, garantindo a integridade financeira do cliente.

- Conformidade Regulatória: Muitos regulamentos de proteção de dados, como o GDPR e o LGPD, incentivam ou exigem o uso de métodos de autenticação robustos, tornando a Autenticação Multifator um requisito de conformidade fundamental para empresas que lidam com dados sensíveis de clientes.

O Futuro da Autenticação: Além da Senha com a Autenticação Multifator

O futuro da segurança de acesso aponta para uma eliminação gradual da senha, com a Autenticação Multifator evoluindo para métodos ainda mais seguros e convenientes.

A iniciativa FIDO Alliance, por exemplo, promove o uso de “Passkeys” — credenciais criptográficas que permitem o login sem a necessidade de uma senha, utilizando apenas a biometria ou um PIN.

A Autenticação Multifator se torna, nesse cenário, o próprio método de autenticação, combinando algo que você tem (seu dispositivo) com algo que você é (biometria).

A jornada para um futuro sem senhas está em andamento, e a Autenticação Multifator é a ponte entre o modelo de segurança atual e a próxima geração de autenticação.

Os desafios incluem a educação do usuário e a implementação em sistemas legados, mas a Autenticação Multifator é inegavelmente o caminho a seguir.

A indústria de segurança está investindo pesadamente em soluções de MFA adaptativas e baseadas em risco, que ajustam a necessidade de autenticação com base no comportamento do usuário e no contexto da tentativa de login.

Conclusão

A era em que as senhas podiam ser consideradas uma proteção confiável já passou. A proliferação de ameaças digitais exige uma abordagem de segurança mais robusta e multicamadas.

A Autenticação Multifator é a resposta, oferecendo uma proteção poderosa e flexível que se adapta às necessidades de segurança do mundo moderno.

Ao combinar fatores de conhecimento, posse e biometria, a MFA eleva o nível de segurança, frustrando os criminosos e protegendo o que é mais valioso: a nossa identidade e os nossos dados.

A adoção da Autenticação Multifator não é mais uma opção, mas uma necessidade para qualquer pessoa ou organização que leve a sério a segurança digital.

A segurança do seu futuro digital começa com a Autenticação Multifator. Comece a usá-la hoje!

Perguntas Frequentes(FAQ)

A Autenticação Multifator é realmente necessária se eu usar uma senha forte e única?

Sim. Uma senha forte protege contra adivinhação, mas não contra vazamentos de dados, ataques de phishing ou malware. A MFA adiciona uma camada de segurança que um criminoso, mesmo com sua senha, não consegue transpor.

Qual método de MFA é o mais seguro?

Geralmente, os tokens de hardware (como chaves de segurança FIDO) e os métodos biométricos (impressão digital, reconhecimento facial) são considerados os mais seguros, pois são resistentes a phishing e ataques de troca de SIM. Aplicativos de autenticação também são altamente recomendados.

A Autenticação Multifator pode ser burlada?

É extremamente difícil. Embora ataques de phishing mais sofisticados possam tentar roubar o segundo fator, eles são complexos e raros. Métodos como SMS são mais vulneráveis a ataques de troca de SIM, por isso, métodos como aplicativos de autenticação são preferíveis.

Existe alguma diferença entre MFA e 2FA?

Sim. A Autenticação de Dois Fatores (2FA) é um tipo específico de Autenticação Multifator (MFA), que usa exatamente dois fatores. A MFA é um termo mais abrangente que se refere a qualquer sistema que exija dois ou mais fatores para autenticação.

Devo usar MFA em todas as minhas contas?

É altamente recomendável. Embora pareçam menos importantes, contas de e-mail e redes sociais podem ser o ponto de entrada para ataques maiores. A MFA em todas as contas é a melhor prática para proteger sua identidade e dados digitais.

Referências:

- Microsoft — O que é autenticação multifator (MFA) e por que ela é importante Explica os fundamentos da MFA, seus tipos e como ela protege contra ataques comuns. https://learn.microsoft.com/pt-br/azure/active-directory/authentication/concept-mfa-howitworks

- Google — Segurança com verificação em duas etapas Mostra como o Google implementa MFA em suas contas e os benefícios da verificação em duas etapas. https://support.google.com/accounts/answer/185839

- FIDO Alliance — O futuro da autenticação sem senhas Apresenta a iniciativa global para substituir senhas por autenticação baseada em dispositivos e biometria. https://fidoalliance.org/fido2/

- Authy — Guia completo sobre autenticação de dois fatores (2FA) Explica como funciona o 2FA, suas vantagens e como configurar em diferentes serviços. https://authy.com/what-is-2fa/

- Kaspersky — O que é autenticação multifator e como ela protege você Analisa os riscos das senhas fracas e como a MFA pode prevenir invasões e fraudes: https://www.kaspersky.com.br/resource-center/definitions/multi-factor-authentication